Den populære mobilapp-en fra SAS lagrer kreditt- og personopplysninger ukryptert på telefonen.

Det betyr risiko for at uvedkommende kopierer kredittkortet og stjeler penger.

Forholdene er avdekket av it-sikkerhetsselskapet Encripto.

Ålesundsbedriften har gjort det til en del av merkevarebyggingen å granske nettbaserte tjenester på eget initiativ.

Det er ikke første gang kritisk sikkerhetssvikt er avdekket på denne måten.

Flying start

Flyselskapet lanserte sin app 9. april i år og fikk det SAS selv betegner som en "flying start" med nærmere 100.000 nedlastinger de første to ukene.

Tjenesten åpner for å bestille fly, sjekke inn og velge sete med en smarttelefon eller brett.

Du kan betale reisen med kredittkort, der du kan lagre informasjon om opp til tre kort i app-en.

I tillegg kan du benytte bonuspoeng til oppgjøret. App-en lagrer derfor informasjon om Eurobonus-statusen din.

Les også: 102.000 nordmenn har vært utsatt for ID-tyveri

Kode til ingen nytte

For å sikre brukernes informasjon, sørger SAS for en personlig sikkerhetskode for mobilappen.

– Problemet var at mobilappen lagret en historikk hvor kreditt- og personopplysninger ble lagret uten kryptering. Det spilte dermed ingen rolle at du trengte en kode for å logge inn i appen, når all informasjon kunne hentes ut i klartekst fra minnet til mobilen, sier daglig leder Juan J. Güelfo hos Encripto.

Les også: – Industri og infrastruktur er enkle mål for cyberkriminelle

Sårbarhetene

Han benyttet sin egen bonusprofil hos SAS og egen mobil til sine undersøkelser.

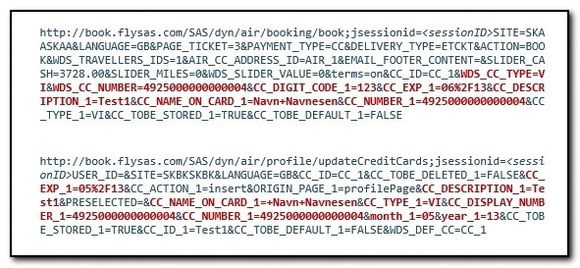

Her fant han også at både personopplysninger, kredittkortnummer, utløpsdato og CVC-nummer lå lett tilgjengelig.

Sårbarhetene kunne lett utnyttes i et trådløst nettverk, som for eksempel det offentlige nettverket på flyplassen.

Mobilappen gir nye brukere muligheten til å registrere seg. Appen vil da kreve personlig informasjon som epostadresse, brukernavn, passord, telefonnummer, fornavn, etternavn, fødselsdag, kjønn og adresse.

– Når en ny bruker registrerte seg, ble informasjonen sendt ukryptert til serveren. Dette gjorde at informasjonen lett kunne fanges opp og leses i klartekst, påpeker Encripto-sjefen.

Eksperten svarer: 5 spørsmål om IT-sikkerhet

Man in the middle

Undersøkelsen avdekket også at SAS-appen var sårbar for ”Man-in-the-middle”-angrep ved innlogging.

Denne teknikken gir angriperen mulighet til å lese, redigere og modifisere datatrafikken mellom kundens mobilapp og SAS' server uten at noen av partene er klar over at det foregår.

– I praksis kunne dette angrepet brukes til å stjele brukernavnet og passordet ditt. En angriper kunne deretter bruke innloggingsinformasjonen din til å logge seg på SAS-appen fra en annen telefon, sier Güelfo.

Han mener at slike sikkerhetsproblemer er grunnleggende og typisk for mobile applikasjoner.

– Trenden er at fokus på funksjonalitet er større enn på sikkerhet, og at applikasjonene gjerne blir publisert uten tilstrekkelig testing, sier Encripto-sjefen til Teknisk Ukeblad.

Ikke avdekket alt

Hans gransking er gjort med iOS-versjonen, altså for telefoner og brett fra Apple.

Encripto kan ikke utelukke at de samme problemene, og flere problemer, er å finne i andre versjoner av appen.

Encripto varslet SAS om funnene før de ble offentliggjort.

Sikkerhetshullene er tettet i en ny versjon som ble tilgjengelig 8. mai.

Uvisst om Android

Hos SAS sier kommunikasjonsrådgiver Tormod Sandstø at selskapet har høy fokus på it-sikkerhet.

– Derfor setter vi pris på å bli gjort oppmerksomme på slike feil, sier han i en kommentar til Teknisk Ukeblad.

Han understreker at selskapet har lang erfaring med bruk av digitale plattformer og mener at SAS har gode rutiner på it-sikkerhet.

– Og det er ikke uvanlig at det dukker opp feil når man kommer i gang med en ny løsning, og at slike oppdateres etter hvert.

– Så hva er gjort for å sjekke om sikkerhetsproblemene også gjelder Android-versjonen av app-en?

– Godt spørsmål. Det må jeg sjekke, svarer Sandstø.

Noen timer senere har Sandstø sjekket og får bekreftet at sikkerhetsforbedringene er gjort i selve back end-systemet.

Det vil si at også Android-versjonen er korrigert.

Les også:

IT-kriminelle stjal 260 millioner fra bankkontoer