CYBERUTDANNING

- Forsvarets ingeniørhøgskole er Cyberforsvarets offisersutdannelse og Forsvarets dataingeniørutdannelse.

- Ved skolen utdannes cyberingeniører med en militær telematikkutdannelse over et fireårig utdanningsløp hvor elevene gis en unik utdannelse som ingeniør kombinert med soldat- og lederutdannelse.

- Skolen tar inn maksimalt 40 søkere i året, og den har de siste årene hatt rundt 250 søkere. Blant søkerne velges de 40 elevene ut basert på blant annet fysisk og psykisk styrke, intervjuer, karakterer og feltferdigheter på Forsvarets opptak og seleksjon.

- Skolen utdanner ingeniører til Cyberforsvaret, men også til resten av Forsvarets avdelinger. Største mottaker av personell fra Forsvarets ingeniørhøgskole er Hæren.

- Forsvarets ingeniørhøgskole baserer sin utdannelse på samarbeid med NTNU og de fleste av de ingeniørfaglige lærerkreftene kommer fra NTNU campus Gjøvik.

CYBERFORSVARET

- Det norske Cyberforsvaret ble etablert i 2012 og var en videreføring av det noe mer kjedelig klingende «Forsvarets avdeling for informasjonsinfrastruktur».

- Cyberforsvaret drifter, sikrer og forsvarer Forsvarets datasystemer, nettverk og høyteknologiske plattformer mot angrep i og fra cyberdomenet.

De norske styrkene befinner seg i Tyrkia på grensen mot Syria. Situasjonen er kaotisk og farlig. En rekke aktører opererer i området. Noen kilometer sør går fronten mot krigerne i IS. Forholdet mellom Russland og Nato-landet Tyrkia er svært spent etter at tyrkerne skjøt ned et russisk jagerfly.

Et stort antall flyktninger strømmer over grensen. En del av oppdraget er å sikre at hjelpeorganisasjonene kan jobbe trygt. Riktig informasjon til rett tid er avgjørende, men en ukjent fiende vil det annerledes. Cyberkrigen er for lengst i gang, og de norske serverne er under angrep.

Før vi går videre og beskriver det skremmende scenarioet de unge nordmennene befinner seg i, er det greit å si at det heldigvis bare er en øvelse.

Studentene på Forvarets ingeniørhøgskole er ikke i Tyrkia, men i et klasserom på Jørstadmoen utenfor Lillehammer.

I et forsvar som blir stadig mer avhengig av informasjonsteknologi, er de noen av de dyreste, men også noen av de viktigste soldatene å utdanne.

Fremmed fiende

Et stort kart over grenseområdene mellom Tyrkia og Syria projiseres på den ene veggen. Rundt i rommet kjører datamaskiner programmer som skal avsløre og eventuelt også stoppe inntrengere på systemet.

For de rundt 40 avgangsstudentene på Forsvarets ingeniørhøgskole er dette den siste store testen før de skal ut i den virkelige verden i forskjellige deler av Forsvaret.

Studentene skal i øvelsen forsvare datasystemene mot sofistikerte dataangrep fra en fremmed fiende. Skulle noen klare å komme seg inn på systemet og hente ut informasjon, eller for den saks skyld spre feilinformasjon, kan konsekvensene bli fatale i en krigssituasjon der marginene er små.

– Det er diverse humanitære organisasjoner i området. De er ikke tilknyttet noen militær struktur. «Sjefen» er interessert i å ha dialog med disse, og da må vi bruke ugraderte kommunikasjonsformer som mobiltelefoner og e-post for å vite hvor de er i lende, sier instruktør Øyvind Jøsok, som har skrevet det fiktive scenarioet til øvelsen.

– Når motstanderen begynner å manipulere informasjonen og man blir usikker på om man sitter på rett bilde, blir det vanskeligere å ta beslutninger om hva som skal skje på bakken, påpeker han.

- Les også: Dette kan bli Norges nye militærdroner

Cyber Kill Chain

Angrepet begynte så smått mandag morgen. I øvingsrommene på Jørstadmoen merket de dyktigste lagene tidlig at noe var i ferd med å skje.

En eller annen der ute skannet porter og snoket etter svakheter i infrastrukturen.

Det kunne være starten på det man i cyberakademia kaller «Cyber Kill Chain», tenkte studentene. En fiende følger opp en slik kartlegging av sårbarheter med å produsere et digitalt våpen.

.png)

Deretter finner han måter å «levere» våpenet inn i systemet – gjennom e-poster, minnepinner, muldvarper eller hva det skulle være. På vei mot det endelige målet tar fienden gradvis over systemet – for så til slutt å hente ut informasjon eller sabotere.

For studentene gjelder det å identifisere at noe foregår så tidlig som mulig, for å bryte kjeden raskt før skaden skjer.

Tirsdag braket det løs med flere DoS- og DDoS-angrep, såkalte tjenestenektangrep som kan gjøre at serverne kneler for en stund.

En Twitter-profil, som ifølge øvelsesspillet skulle tilhøre IS, oppfordret til angrep mot norske systemer. I tillegg hadde ukjente hackere forsøkt å endre passordet på nettsiden deres. Valg av nytt passord pekte igjen mot IS.

Kanskje er sporene for åpenbare – iallfall er ingenting sikkert, og kaoset råder.

Farlig fil

Når det nå er onsdag, har studentene oppdaget at noen har plantet en fil i systemet. Det er et script skrevet i programmeringsspråket Python.

Det haster med å finne ut hva scriptet gjør eller kanskje kommer til å gjøre. Samtidig går diskusjonene videre om det er IS som er fienden, eller om det er et feilspor.

– Hvis det hadde vært IS, burde det kanskje vært enda tydeligere. De er jo kjent for å flagge hvem de er, sier Hedda Olsvik.

Spørsmålet er om det ikke kan være en fiende med enda større «kapabilitet». Jo mer sofistikert angrepet er, jo større sannsynlighet er det for at det står en fremmed statsmakt bak.

– Har vi indikasjoner på at det kan være Syria eller Russland i stedet, spørres det.

– Jeg ser foreløpig ingen grunn til at dette skal være statsstøttet, påpekes det.

Lagfører Marius Thorsø konkluderer:

– Vi må få kontroll på filen med scriptet først. Hvis den gjør andre ting enn det vi har sett til nå, kan det hende den slår ut hele serveren vår. Det blir «bye bye, and have a happy time». Da hjelper det lite om vi vet om det er IS eller Russland.

Usikkerheten er så stor at Thorsø og laget anbefaler «sjefen» å stoppe alle operasjoner i felt.

Skaper et kaos

Med spillcellen kan øvingsledelsen simulere alskens angrep mot studentenes nettverk fra ulike geografiske steder i verden.

For instruktør og scenarioskribent Øyvind Jøsok har det vært et mål å skape en uoversiktlig situasjon, der det er vanskelig å vite hvem fienden egentlig er.

– Vi lager et kaos. Og det er jo det som kjennetegner nåsituasjonen i den virkelige verden, sier han.

Skolesjef Ann Kristin Aas forteller at det høyst virkelige scenarioet også er valgt for å øke motivasjon for øvelsen.

– Når vi bruker en konfliktsituasjon som faktisk eksisterer, vil studentene tvinges til å sette seg inn i hva som skjer der ute i verden, sier Aas.

– Hvis de skal vite hvem de har med å gjøre, må de la vedkommende komme på innsiden. De må observere, samtidig som de lar fienden gjøre minst mulig skade, sier hun.

Uten at studentene vet det, har øvingsledelsen plantet et avgjørende våpen som på slutten av øvelsen vil slå ut systemet. Det er så sofistikert at bare de aller dyktigste studentene vil oppdage det.

Cyberdomenet

Det er flere grunner til at det trengs flere cyberingeniører i Forsvaret. Våpensystemene blir mer avanserte og digitaliserte. Det nye F-35-flyet er for eksempel fullstappet av ulike sensorer.

De siste årene har dessuten sivile og militære institusjoner i vestlige land kontinuerlig blitt utsatt for mer eller mindre alvorlige angrep. Det pågår en stille kamp mellom ulike aktører i det digitale rom.

Aktørene spenner fra kvisete ungdom og hacktivister som Anynomous til terrorceller og mektige stater.

– Det er en tydelig korrelasjon mellom cyberhendelser og hvilke konflikter man er en del av, sier seniorforsker Hanne Røislien i Cyberforsvaret.

I forbindelse med uavhengighetsdagen til Israel topper det seg som oftest med cyberhendelser. Flere av de siste årenes største terrorangrep mot vestlige land har også vært fulgt av digitale angrep.

Verden har også sett banebrytende cyberangrep som legendariske Stuxnet. Dataormen ble i kraft av sin uhørte kompleksitet antatt å stamme fra en statsmakt.

Hovedmålet var å ramme Irans atomprogram, og ormen buktet seg inn i det som tidligere hadde blitt ansett som sikre og lukkede nettverk.

Idealsoldaten

Det er få land som har egne militære utdanninger for cyberingeniører. På øvelsen til studentene har både finner, svensker, amerikanere og briter vært til stede for å observere den norske studentøvelsen.

Mens enkelte andre land har forsøkt å rekruttere «superteknogeeker» på rundt 30 år, har Norge lyktes med en modell der de rekrutterer 19-åringer. Erfaringene har vært at 30-åringene har vært vanskeligere å tilpasse den militære verden.

– Vi utdanner soldat, leder og ingeniør i samme skrott, skreddersydd til Forsvarets behov. Det er et kostbart utdanningsløp, men en god og viktig investering for Forsvaret, sier kommunikasjonssjef Knut Grandhagen i Cyberforsvaret.

Cyberingeniørene må lære seg å bruke våpen som andre soldater. De må også holde seg i god form, selv om primæroppgavene er foran skjermen.

Et forskningsprosjekt ved Forsvarets ingeniørhøgskole viser at fysisk trening er en forutsetning for å kunne løse psykisk krevende ingeniøroppgaver i feltsituasjoner og for å kunne opprettholde mental beredskap og bevissthet over tid.

– Magnus Carlsen er ikke i god form for ingenting, sier seniorforsker Hanne Røislien i Cyberforsvaret.

Selv om de ikke tilbringer like mye tid på skytebanen som infanteristene, er cyberoffiserer langt mer enn vanlige dataingeniører.

– Cyberingeniørene er ikke «gutta i tøfler» som skal hjelpe deg hvis Word faller ned, sier Røislien.

Hadde det vært en sivil enhet som ble angrepet, kunne de bare trukket ut ledningene uten at det hadde fått de helt store konsekvensene.

– Gjør cybersoldater det samme, kan et stort antall mennesker dø som følge av det, siden Forsvaret er operativt avhengig av systemene som benyttes til understøttelse, ledelse og styring av styrkene. Studentene må ikke bare håndtere angrepet, men holde systemene oppe, sier kommunikasjonssjef Grandhagen.

Første storøvelse

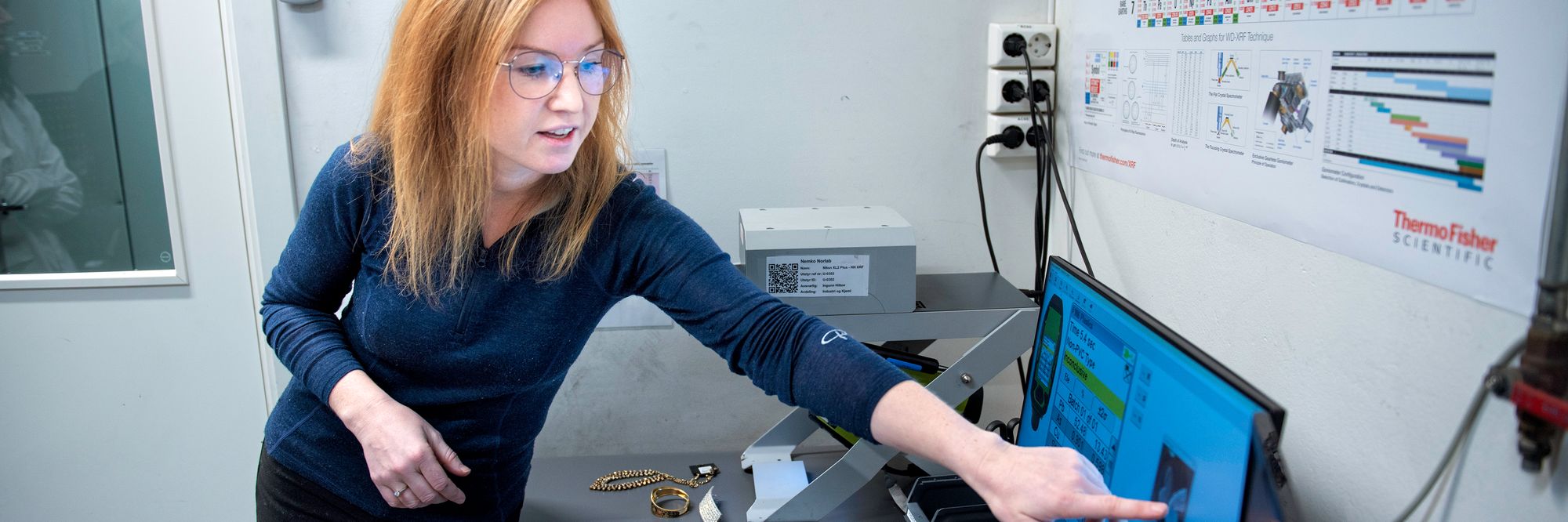

Tilbake i øvelsesrommet styrer ingeniørstudent Hedda Olsvik programmet Snorby, som overvåker uortodoks e-posttrafikk fra serveren. Det er hennes første øvelse av så omfattende art. Hun forventer at situasjonen snart blir verre.

– Vi er ikke direkte svette, men vi har nok å bryne hodet vårt på, sier Olsvik.

Egentlig hadde hun ikke noen tanker om å bli cybersoldat da hun begynte på studiet. Hun ønsket å starte i Forsvaret.

Det var imidlertid mer eller mindre tilfeldig at hun søkte på cyberingeniørstudiet, etter oppfordring fra en onkel som mente at det kunne være lurt å ta ingeniørhøyskolen i stedet for vanlig førstegangstjeneste.

– I min jentegjeng var jeg den som hadde mest realfag, men jeg hadde veldig lite data før jeg kom inn her. Men jeg har blitt mer og mer nerd med åra. Mine venninner skjønner ikke lenger hva jeg prater om når jeg forsøker å forklare hva jeg gjør, sier hun.

Til høsten vil studentene bli fordelt utover de ulike forsvarsgrenene, for plikttjeneste. Olsvik skal til sambandsbataljonen.

Bjørnen våkner

Øvingsledelsen strammer nå skruen. Etter hvert vil det bli klarere for studentene at de står overfor en meget sterk fiende. Det er verken jihadister i ørkenen eller styrkene til den syriske diktatoren som står bak angrepene.

– Måten det blir gjort på vil vise at det er en mer kompetent motstander enn det som er allment tilgjengelig, sier øvelsesskribent Øyvind Jøsok.

Det er en god, gammel rival som til slutt skal ta knekken på de norske styrkene i en blåskjerm. IS-sporene var tåkelegging for å gjennomføre det egentlige målet. Det er den russiske bjørnen som har labbene på tastaturet.

I moderne konflikter brukes gjerne cyberangrepene som et av mange virkemidler for å skape en uoversiktlig situasjon. Det er et mer komplekst bilde enn i gode, gamle dager da man sto og ventet på militærdivisjoner eller telte atombomber.

Det gjelder å forstyrre ledernes evne til å lede nasjonalstaten. Sammen med ulike former for økonomisk og politisk press, er det en snikende form for krigføring, som gjør det lettere for konvensjonelle styrker å ta kontroll.

– Angrepene skaper usikkerhet om utviklingen i situasjonen. Det påvirker oss kanskje ikke fysisk, men kognitivt. Hvis sjefen blir usikker, blir han også usikker på egne beslutninger, sier Jøsok.

Det sies gjerne at supermaktene sitter på digitale våpen som ennå ikke har sett dagens lys. De brukes bare i en veldig kritisk situasjon, mot de farligste fiendene, ikke mot ørkenkrigere i Midtøsten som de uansett har noenlunde kontroll på.

– Hvis en aktør som Russland virkelig vil sette norske styrker ut av spill, har vi egentlig noen sjanse til å forsvare oss mot dette?

– Det får du nesten spørre statsministeren om, sier Jøsok.

På øvingsrommet går det iallfall denne gangen ubønnhørlig mot blå skjerm og et endelig sammenbrudd i kampen mot overmakten.