Prosesstyring og kontroll endrer seg betydelig i vår industrielle verden. Makrotrender fra forbrukermarkedet begynner å gjennomsyre industriapplikasjoner og gjør dem mer oppkoblet for hver dag som går. Imidlertid krever disse fordelen en ny tilnærming til industriapplikasjoner for å forstå prosessene.

Denne forandringen starter med å flytte datainnsamling og -behandling nærmere prosessene. Dette gir rask respons på kritiske hendelser, effektiv dataredusering og sikker distribusjon av informasjon. Å flytte intelligens nærmere prosessene blir enklere med økningen av lavkost intelligente systemer som inneholder prosesseringselementer for kontroll og dataaggregering. Men distribuerte prosesseringsfunksjoner presenterer også vesentlige utfordringer i områder som sikkerhet, kommunikasjon, utstyrsadministrasjon, energieffektivitet, med mer.

Overser sikkerhetsutfordringer

Initiativer som «Industrial Internet of Things» (IIoT) og Industrie 4.0 har som mål å levere beste praksis og anbefalinger for å adressere disse utfordringene med plattformer og standarder. Plattformer og standarder kan bidra til å oppnå interoperabilitet og oppkobling mellom flere eksisterende og nye teknologier. Cybersikkerhet er en av de viktigste pilarene for etablering av IIoT distribuerte arkitekturer.

Carlos Pazos

- Er Product marketing manager hos National Instruments i Austin, Texas. Hans ansvarsområder er innbygde/integrerte systemplattformer og programvareløsninger for distribuerte systemer, inkludert teknologier som RTOS, FPGA og Linux-basert sikkerhet.

- Han er ingeniør innen mekatronikk, robotikk og automasjon, utdannet ved Instituto Tecnológico y de Estudios Superiores de Monterrey i Mexico.

- Pazos har skrevet en rekke fagartikler, både alene og sammen med andre.

- Etter endt utdannelse i 2007 begynte han i Nationals Instruments i Mexico, fra og med 2014 har han arbeidet fra USA.

Dessverre overser utviklere ofte cybersikkerhet i industrisektoren, enten på grunn av kostnader, designprioriteringer, eller mangel på erfaring. Cybersikkerhet for utstyr i industriell automatisering har historisk sett blitt løst med isolerte nettverk og svake, proprietære funksjonsvarianter. 2010 Stuxnet-angrepet avslørte sårbarheten i disse systemene og demonstrerte hvor mye skade et industrielt innbrudd kan forårsake. Samtidig fikk industriapplikasjoner som mål, offentlig oppmerksomhet. Med IIoT-skiftet fra isolerte nettverk til mer åpne kommunikasjonskanaler, har industrielle systemer fått enda større eksponering.

Les: Norsk industri undervurderer truslene mot datasikkerhet

Sårbar industri – antall angrep øker

Vindkraftturbiner, atomkraftverk, olje- og gassledninger og tilsvarende industrianlegg er nå et mål for regjeringer og «hacktivist-grupper» som utnytter sårbarheter i industrielt utstyr. En nylig hendelse med fysisk skade involverte et ikke navngitt tysk stålverk i 2014. Dette er bare den andre saken der et digitalt angrep forårsaket ødeleggelse av utstyr, og som reiste spørsmål om cybersikkerheten er tilstrekkelig i industrisektoren for IIoT-markeder.

Angrepstrenden bare øker. Det amerikanske «US Department of Homeland Security Industrial Control Systems Cyber Emergency Response team» (ICS-CERT) har anslått at angrep på amerikansk industrimål steg fra 41 i 2010 til 198 i 2011 og 245 i 2014. Når denne trenden fortsetter, blir det svært viktig å vurdere en annen tilnærming til å innføre cybersikkerhetskonsepter i en tidlig fase i designet av innvevd utstyr, for å hindre, redusere og forutse angrep mot høysensitive industrioperasjoner.

Derfor blir integrasjon av en kjerne med cybersikkerhetsfunksjoner innenfor en fleksibel og kraftig utviklingsplattform, helt nødvendig for at IIoT-applikasjoner skal virkeliggjøres. Ved å bruke standardiserte plattformer, kan domene-eksperter og automatiseringsingeniører integrere cybersikkerhet som en del av designsyklusen.

Heterogen dataarkitektur

Sentralt for disse plattformene er en heterogen dataarkitektur som gir den rette mengden prosesserings-kraft og fleksibilitet til å ta vare på behov fra forskjellige måle- og kontrollapplikasjoner. Ett eksempel er maskinvarearkitekturer som kombinerer generelle prosessorer og programmerbare elementer som FPGAer (field-programmable gate arrays). Åpenheten og fleksibiliteten til Linux med sanntidsutvidelser, sammen med denne typen maskinvarearkitektur, gjør det til en overbevisende plattform. Sikkerhetsfunksjoner som obligatorisk tilgangskontroll, virtuelle private nettverk og brannmurer, kan bygges inn i komponenten. Dette gjør at man ikke trenger eksternt tilleggsutstyr som gatewayer.

En fleksibel plattform med støtte for standardiserte, åpne cybersikkerhetsteknologier vil i høy grad redusere antallet eksperter for å utvikle IIoT-applikasjoner, samtidig som sikkerheten økes. Nøkkelen til å gjøre denne plattformen nyttig for IIoT, er å integrere de rette cybersikkerhetsfunksjonene slik at applikasjonene kan utnytte dem automatisk.

Les også: Fra utstyr med programvare til programvare med utstyr

Umoden og ufullstendig standard

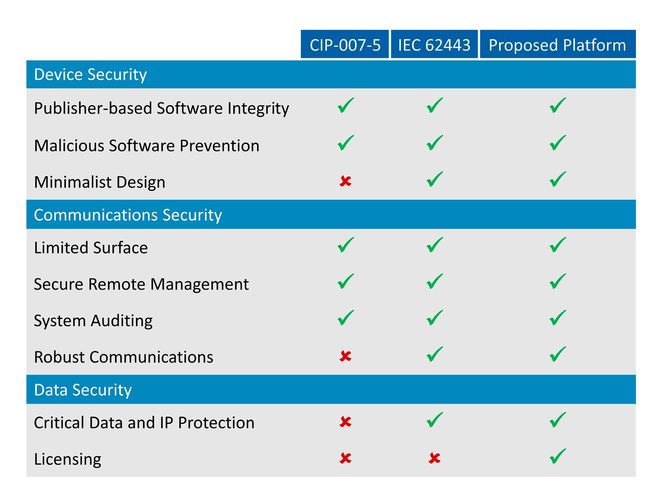

Dessverre er en bredt akseptert cybersikkerhetsstandard for IIoT fortsatt ufullstendig og umoden. Inntil denne standarden er klar, må designere se etter likheter i eksisterende, relaterte standarder, og tette eventuelle hull for å oppnå en integrert løsning. Et sett med aksepterte cybersikkerhetsfunksjoner er mulig med Linux-teknologi tilgjengelig i dag.

Å bruke IIoT for å gjøre industrielle prosesser mer effektive, krever bruk av plattformer og standarder. En plattformbasert tilnærming er essensielt for at designere av innvevde systemer med et utviklings-rammeverk, skal være fleksible nok til å møte kravene i en rekke applikasjonsområder. Cybersikkerhets-aspektet i disse applikasjonene bør ikke behandles annerledes. En plattform som er i stand til å levere et kjernesett av sikkerhetskrav, felles på tvers av flere applikasjonsområder, er et første skritt mot cybersikkerhetsstandardisering for IIoT. Cybersikkerhetsfunksjonene må helintegreres i utviklings-rammeverket slik at domene-eksperter og innbyggingsingeniører som ikke er kjent med cybersikkerhet skal kunne bruke dem. En kommersielt tilgjengelig, heterogen databehandlingsarkitektur parret med et åpent, fleksibelt operativsystem som Linux, sørger for å gi elementene i en utviklingsplattform som tilfredsstiller den sikkerheten IIoT trenger.