Biometriske kriterier

Det finnes en lang rekke kroppslige karakteristika som kan danne grunnlag for biometriske målinger, men de må tilfredsstille visse kriterier:

- Universell: Alle personer må ha slike karakteristika

- Unik: Metoden må kunne skille individer fra hverandre

- Varig: Metoden bør motstå aldring og andre ting som endrer seg over tid.

- Målbar: Hvor enkelt det er å måle hvert individ.

- Ytelse: Nøyaktighet, hastighet og hvor robust måleteknologien er.

- Aksept: Hvor villige / skeptiske er brukerne til å benytte seg av teknologien

- Omgåelse: Hvor enkelt det er å bruke et substitutt.

Veien videre

Det er mye spennende biometrisk teknologi i vente. I motsetning til annen teknologi kan biometri gi oss økt sikkerhet og brukervennlighet samtidig.

I kampen mot ID-tyveri er dette viktig. Snart kan skurken som bruker personnummeret ditt for å lure en bank, få problemer hvis han blir bedt om å taste det inn selv (tastedynamikk), legge håndflaten på en glassflate (avtrykk / blodåre) eller simpelthen bli tatt bilde av (ansikt / iris).

Tradisjonell identifikasjon er ikke nok til å stoppe skurkene. Det trengs noe mer og det enkleste er å ta i bruk noe som er svært vanskelig for andre å forfalske; deg selv.

Ens egen kropp og dens karakteristika er jo selve utgangspunktet for individet. Individer har en rekke egenskaper som kan benyttes til identifikasjon.

Biometri brukes for å verifisere at en person er den vedkommende utgir seg for. Slik som i en passkontroll hvor et pass med lagrede biometriske data sjekkes mot personen foran.

Biometri brukes også for å identifisere en person blant mange. Slik som når politiet har funnet et fingeravtrykk og leter i en database etter et som passer.

Autentisering

For å autentisere seg, enten det er overfor en passkontrollør, en nettbank eller noe annet bruker man opptil tre typer “bevis”. De er; noe man har, noe man vet og noe man er.

Det første, altså noe man har, er typisk en kodebrikke. Det andre, noe man vet, er en pinkode, altså et passord.

Den siste kategorien, noe man er, muliggjøres ved hjelp av biometri. Biometriske metoder kan være basert på medfødte mønstre eller på en eller annen form for adferd. Dette er en sterkere autentisering enn de andre to; passord og brikker kan lett overføres.

Ansiktsgjenkjenning

Den eldste metoden for gjenkjenning av en person, og som kan karakteriseres som en slags biometri, er at individet blir gjenkjent av an annen person. Menneskehjernen er svært god til å kjenne igjen ansikter. Problemet er at slik gjenkjenning fungerer bare mellom mennesker som kjenner hverandre.

Det er laget svært mange datasystemer for å gjenkjenne ansikter. Ulempen er at et ansikt kan dekkes av plagg eller skjegg og at de endrer seg over tid. Likevel, metoden er godt egnet både til å analysere store mengder mennesker (for eksempel ved kameraovervåking på en flyplass) og til å autentisere enkeltindivider.

Ved autentisering kombinerer man gjerne ansikt med et ID (f.eks. pass) eller en PIN-kode, for ekstra sikkerhet.

Fingeravtrykk

Linjemønsteret på innsiden av fingertuppene danner seg på fosterstadiet og følger oss gjennom livet med svært små endringer. Fingeravtrykket er unikt, og i praksis vil man aldri forveksle to personer ved bruk av denne teknologien.

Fingeravtrykk er brukt i det norske rettsvesenet i over 100 år, og kriminologifokuset har gjort metoden litt stigmatisert. Dette gjør at mange er skeptiske til bruken av fingeravtrykk, og føler seg kriminalisert uten at det nødvendigvis er grunn til det.

Den siste tiden har vi imidlertid sett kommersialisering av fingeravtrykket. Mange pc-er i dag er utstyrt med en fingeravtrykkleser for å identifisere eieren.

Les også: Billig fingerleser i plast

.png)

Fingeravtrykk i pass fra påske

Blodårer

Biometri basert på blodårer har blitt populært i Østen. Vanligvis benyttes infrarødt lys som belyser en finger slik at blodårene kan avbildes ved at lyset trenger gjennom eller reflekteres.

80 prosent av bankene i Japan benytter metoden for å identifisere kunder i minibanker og filialer, og dette gjør det svært vanskelig å utføre svindel. Til nå er det ikke demonstrert en metode som kan lure et slikt system.

Om noen skulle kutte av en finger for å bruke stumpen til svindel vil blodårene kollapse og gjøre det umulig. Dette er altså identifikasjon av levende vev og metoden etterlater ikke spor slik som et fingeravtrykk kan gjøre.

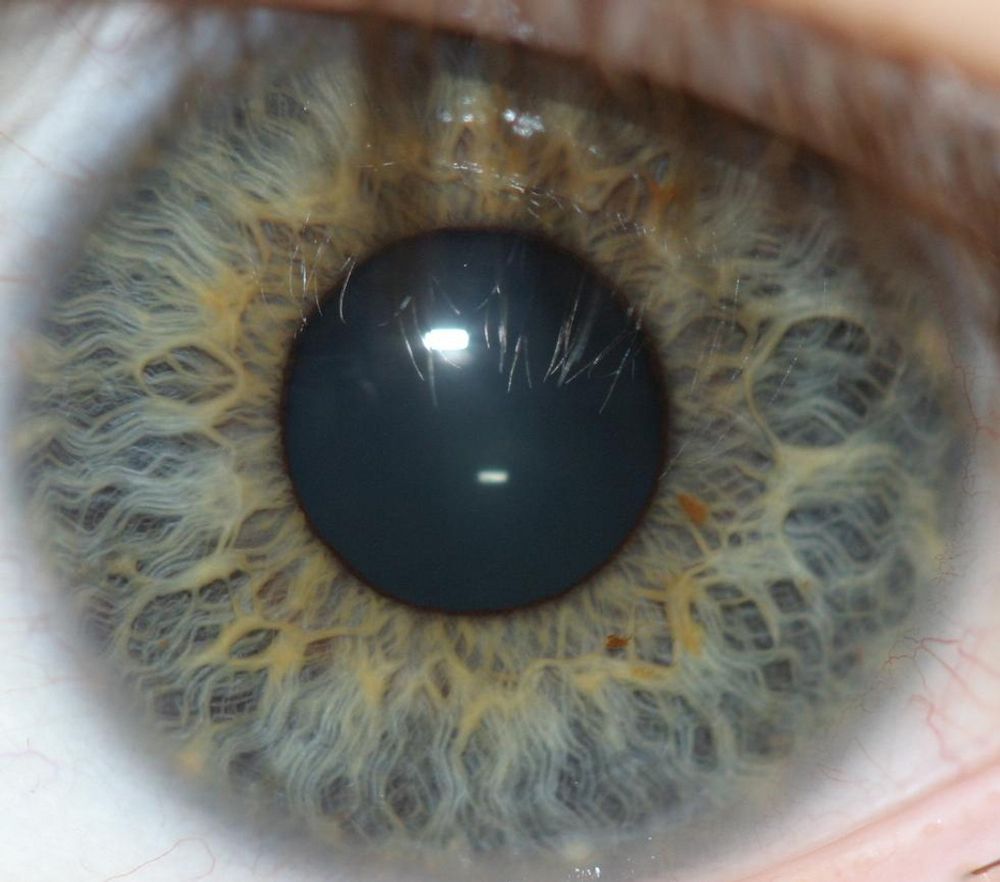

Øye

Øyet har to mønstre som er helt spesifikke fra person til person. Innerst i øyet sitter netthinnen, retina, som har et helt spesifikt mønster av blodårer. Problemet med å sjekke retina er at man må sende infrarødt lys inn i øyet, noe folk oppfatter som påtrengende og skummelt.

Regnbuehinnen, eller iris, inneholder muskler som regulerer mengden lys som kommer inn i øyet. Hvert individ har et helt spesielt mønster på regnbuehinnen som gjør dette til en presis måte å identifisere et individ.

Begge metodene for identifikasjon av øyet inneholder svært mye informasjon og gir stor nøyaktighet.

Ganglag

Ganglagsbiometri er ikke mye utbredt, men har stort potensial. Metoden baserer seg på en analyse av hvordan ulike deler av kroppen beveger seg. Det kan være identifikasjon av folk på en flyplass basert på videoinformasjon, eller det kan være noe så enkelt som å bruke akselerometrene i en smarttelefon for å identifisere eierens bevegelser.

Metoden kan også identifisere folk som bære på noe tungt, selv uten referanse til det enkelte individ. Og den kan avsløre stresset ganglag, som f. eks folk som har tenkt å kaste seg foran et tog.

Metoden har mange muligheter som er i utviklingsstadiet. En er å avsløre personer som har vært inne på do og maskert seg. Måten å gå på er vanskeligere å endre, Brukt over tid i mobiltelefoner tror man også ganglagsbiometri kan avsløre tidligere symptomer på Alzheimer, gjennom at kroppens tidlige symptomer kan gi utslag i små bevegelsesendringer.

En annen mulighet, som har vært testet, er en eldrealarm som varsler hjemmesykepleiere og familiemedlemmer ved fall.

Stemme

Stemmeanalyse er en typisk “Hollywood”-metode som brukes for å verifisere hvem stemmen tilhører. Analyse av et individs stemme mot kjente mot referanselydspor vil gi en sikker identifikasjon.

En slik analyse består av mange parametere slik som frekvensanalyse, opphold mellom ord og en lang rekke andre parametere som til sammen er veldig vanskelig å etterligne for andre.

Stemmegjenkjenning kan også gjøres dynamisk, uavhengig av hvilke ord som blir sagt.

Mange metoder

Det forskes på en lang rekke nye metoder innen biometri som alene eller sammen med andre kan gi oss bedre autentisering. Man kan benytte infrarøde kameraer for å se på kroppens varmestråling.

Den er individuell og med god nok programvare for analyse kan den brukes til å skille ut individer. Kroppslukt er også individuelt og fremtidige luktsensorer kan benyttes til autentisering.

I fremtiden kan DNA-analyse bli den ultimate metoden, men foreløpig har vi ikke teknologi som gjør dette billig og raskt.

Dobbelt opp

Selv om mange av biometriteknikkene er presise vil det å bruke to ulike metoder, såkalt tofaktor autentisering, øke sikkerheten betydelig. I slik autentisering behøver ikke den ene metoden være basert på biometri.

Den kan f. eks. være et passord. Dette gir altså en kombinasjon av noe personen ER og VET, en bedre løsning enn HAR og VET (kort + kode).

Mobilen kjenner deg

Mobiltelefonen er i ferd med å bli vårt viktigste redskap. Derfor er det av stor betydning at den ikke misbrukes av andre. Det er utviklet flere metoder for å kontrollere at den er i riktig hender. En er såkalt stille autentisering.

En kontinuerlig stemmeanalyse vil stoppe telefonen og kreve pinkode om noe uregelmessig oppdages. Det samme kan gjøres ved ganglagsanalyse, ansikts- eller øregjenkjenning med kamera og lignende. En annen teknikk er å bruke tastedynamikk. Dette betyr å kontinuerlig analysere måten brukeren skriver på.

Hvis dette brukes ved tastelås blir det altså ikke nok å kunne brukerens PIN-kode, man må også taste den på noenlunde samme måte.

Kilde: IT-strateg på sikkerhet og infrastruktur i Accenture, Bendik B. Mjaaland.