Norge er et ganske datasikket land, men det er mørke skyer på horisonten.

Bransjen av datakriminelle, om vi skal kalle den det, er i stadig utvikling og blir stadig flinkere og mer profesjonell.

Det gjør at både Microsoft, Norsk senter for informasjonssikring (Norsis) og NorCERT hos Nasjonal sikkerhetsmyndighet peker på at slike angrep øker.

Målrettet

Tendensen er målrettede datainnbrudd på jakt etter data man kan tjene penger på.

Men Norge og Norden skiller seg ut fra det som er vanlig ellers i verden.

Metoder som brukes mye her, er lite i bruk i de fleste andre land.

Norske bedrifter angripes med komplekse mekanismer. Det rene målrettede angrepet her i landet gjøres typisk av tunge aktører med mye kompetanse. Mange av disse angrepene gjøres ved å bruke kjente sårbarheter.

Mye av oppmerksomheten er rettet mot såkalte zerodays, det vil si sårbarheter ingen kjenner og som det ikke er utviklet patcher mot.

Men det er ikke med slike metoder de fleste datakriminelle slår til.

– Vi ser nesten aldri at slike brukes i angrepene. Hadde norske bedrifter patchet systemene sine i tide, ville veldig mange av angrepene ikke lykkes. Her må vi bli mye flinkere, sier avdelingsdirektør Hans Christian Pretorius i Nasjonal sikkerhetsmyndighet.

Les også: Norge får Nordens beste anlegg for hemmelige data

Lurer selskapene

De store selskapene er blitt bedre til å oppdatere systemene sine, men det er ikke alltid nok.

– Vi ser mange eksempler på at skurkene kommer inn via datterselskaper. Det som kan skje er at man taper kontrakter fordi konkurrentene har tilgang til hemmelig informasjon, sier administrerende direktør Tore Larsen Orderløkken hos Norsis.

Mange selskaper lures til å fylle ut svært troverdige skjemaer på nettet eller blir sendt til falske nettsider hvor de lures til å gi fra seg informasjon.

Norsis blir ofte kontaktet når de allerede har gitt fra seg informasjonen, men da er det som regel for sent.

Ransomware fortetter å bre om seg.

Her blir bedriftene stengt ute fra egne systemer og avkreves løsepenger for ikke å miste verdifulle data.

– Tidligere har vi ofte kunne løse problemet, men slike systemet blir mer sofistikerte og tungt kryptert. Da er det ikke like lett å få hjelp. Jeg vil henstille til folk å ta sikkerhetskopier av datasystemene. Det er ikke alltid skurkene bryr seg om å låse dem opp selv om de får pengene heller, sier Norsis-sjefen.

Les også: Datatyverier gir et utbytte på 700 milliarder kroner

Borte vekk

Noen gang opplever folk at alle kontakter og e-poster er sporløst forsvunnet.

Og det har hendt at skurkene har sendt ut en troverdig nødmelding til alle kontaktene om at eieren av kontaktlista er frastjålet penger og pass i en by langt borte og trenger hjelp med penger for å komme seg hjem. Da er det mange godhjertede venner som går på limpinnen.

E-posten i seg selv kan være en inngangsbillett:

Vi er vant til å føre dialog på epost. Når noen klarer å lure seg inn i en slik dialog mellom to parter som stoler på hverandre, er vi ikke på vakt. Da er det lett å sende over informasjon man ellers ikke ville gjort.

– Det er de ansatte som er den viktigste ressursen til å unngå at at informasjon blir stjålet på denne måten. Da må de læres opp i alle måtene svindlerne utnytter, sier Orderløkken.

Oppmerksomhet hjelper

Ifølge Hans Christian Pretorius hos NSM er dårlig it-kompetanse med på å gjøre jobben mye lettere for de datakriminelle.

– Kompetansen må opp. Skrekken etter Heartbleed hjalp en del fordi mange gikk gjennom rutinene for passord, sier han.

NSMs budsskap til bedriftslederne er at målrettede angrep øker, men Pretorius er usikker på er hvor mange som gjør noe med det.

– Mange tror nok fremdeles at det ikke skjer hos oss, påpeker han.

Åpenhet kan bidra til økt kompetanse og at det faktisk blir foretatt mottiltak.

– Det å være åpne slik som Telenor var da de ble angrepet og mistet informasjon er svært viktig. Vi jobber for å få flere til å fortelle hva de opplever. Det hjelper veldig godt for å skape oppmerksomhet på problemet, sier Petorius.

Les også: Snart kan passordene bestå av lyder, bilder og mønster

Helsemåler

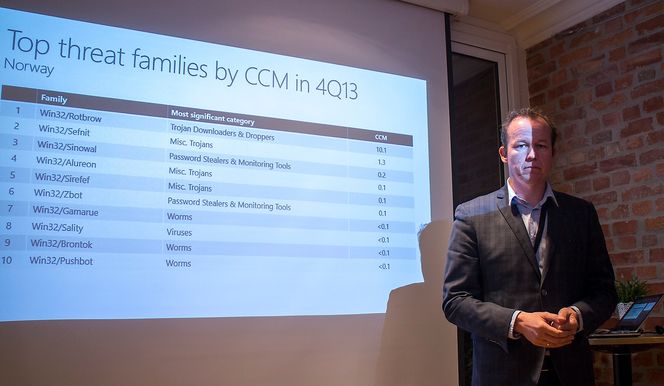

Microsoft kartlegger trusselbildet kontinuerlig og rapporterer for allmennheten med sin Security Intelligence Report (SIR).

Nå er rapport nummer 16 ute, og den er basert på rundt én milliard sensorpunkter.

Ett av de viktigste er Microsofts Malicious Software Removal Tool, som automatisk fjerner skadelig programvare i pc-er som oppdateres jevnlig.

SIR måler to ting:

Hvor stor andel av maskinene som er forsøkt infisert og der antivirusprogrammet har stoppet det.

Det tallet ligger på omkring 22 prosent rundt om i verden.

Det andre er CCM - Computers Cleaned per Mille, som er et mål på hvor mange maskiner som er infisert og som har blitt renset av Microsofts programvare.

Her det ble observert en stor økning på slutten av fjoråret. Siste kvartal var preget av et stort hopp i trusselbildet på grunn av ulike sårbarheter som fikk folk til å klikke der de ikke burde.

Les også: I august forsvinner kaffekoppen fra nettbankene

Stjal tid

I Norge gikk CCM-tallet, som altså er promille, fra 1,3 til hele 11,6, mens snittet i verden beveget seg fra 6,3 til 17.

Heldigvis var ikke snakk om alvorlige konsekvenser denne gangen, selv om nesten 10 ganger flere pc-er ble infisert her i landet.

Det dreide det seg om nye, men mye mer effektive versjoner av kjente sårbarheter som fikk utnyttet de infiserte pc-ene til å klikke på reklame.

– Det stjal ikke annet enn kapasitet fra folk, men det loppet nettannonsører for store beløp, sier sikkerhetssjef Ole Tom Seierstad i Microsoft Norge.

Nyere er bedre

Ikke overraskende viser rapporten også at maskiner med nyere operativsystemer er mindre utsatt enn de med gamle OS-er.

Årsaken er blant annet innebygde sikkerhetsmekanismer.

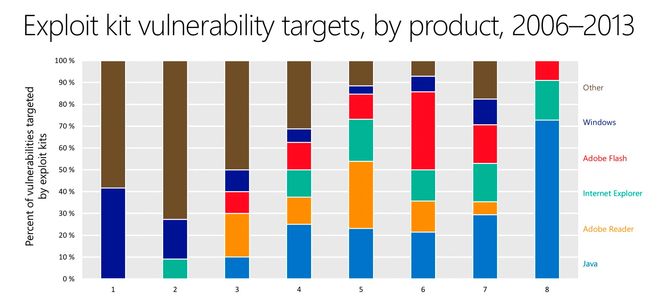

Java fremstår som den store trusselen fra 2012 til 2013, mens Windows er nesten borte fra radaren.

Årsaken er at skurkene mer eller mindre har gitt opp å utnytte operativsystemet. Straks noen finner et hull i programvaren, tettes det.

Utfordringen fremover er alle som fremdeles bruker Windows XP, som Microsoft ikke lenger kommer til å vedlikeholde.

Slik lyder i alle fall det offisielle varslet.

Derimot er det gamle operativsystemet ennå i utstrakt bruk i mange land, så Microsoft gjør en del tiltak for å tette de verste hullene likevel.

– Brukerne kan flytte til Windows 7 helt frem til 2020 om de vil, men fra et sikkerhetsstandpunkt anbefaler vi Windows 8, sier Seierstad.

Les også:

Samsung bytter ut Galaxy S5-sjefsdesigner