Rekordartet vekst i ondsinnet kode på internett har preget 2009, og neste år sikter de datakriminelle seg inn mot Mac og mobiler.

Symantecs oppsummering av sikkerhetsåret 2009 peker på flere tydelige trender.

Profitt

– Motivet er hovedsaklig å tjene penger på å stjele og selge informasjon, sier sikkerhetsekspert Hans Peter Østrem i Symantec Norge.

– Angrepene er smarte og merkes vanligvis ikke før det er for sent, men ved hjelp av sunn fornuft og oppdaterte sikkerhetsprogrammer kan du likevel være trygg på internett, sier han.

Spam

Spam i e-posten er ikke lenger bare et irritasjonsmoment - den har også blitt betydelig farligere.

– To prosent av all spam inneholder nå virus. Det høres lite ut, men når vi vet at Symantec stanser omkring 40 billioner spammeldinger i år, blir to prosent også et høyt tall, sier Østrem.

Sosiale nettverk

En annen trend i året som gikk var at sosiale nettverk ble brukt til å spre skadelig programvare.

”Koobface”-trojaneren logger for eksempel inn på FaceBook-kontoen og sender meldinger til vennene dine – og de svarer med glede. Her er det tilliten de fleste føler på FaceBook som utnyttes av skurkene – de fleste stoler jo på sine venner, erfarer Symantec.

.png)

Tiger Woods

– Nettkriminelle følger nyhetsbildet og hekter seg på kjendisnytt og katastrofer, forteller Østrem.

Skurkene er eksperter på å sette opp nettsider som raskt vises høyt opp på søkemotorene.

Bare noen timer etter at Tiger Woods kjørte i et tre gjorde Symantec en listing av de store søkemotorene, og allerede da var 70-80 prosent av de første treffene lenker til uønskete nettsteder.

Juletid

Men 2009 er ikke over ennå: Julekvelden gjenstår, og det er blitt tradisjon at skadelig aktivitet øker i helg og høytid.

Falske julekort med ondsinnet kode har vært populært i mange år. Også innenfor netthandelen, som ventes å slå nye rekorder i år igjen, er bedrageri en stadig risiko.

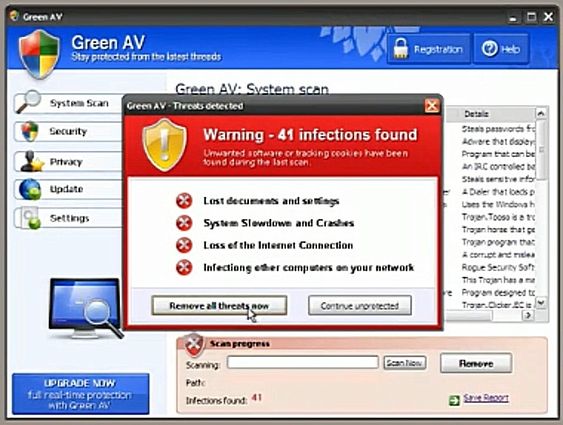

Falsk antivirus

En annen nyhet mot slutten av året er oppblomstringen av falske antivirusprogrammer, som til forveksling ligner anerkjent programvare.

Den påstår feilaktig at pc-en er angrepet av virus og lokker/presser brukeren for å selge dårlige produkter.

Trender i 2009

Sosiale nettverk ble vanlige angrepsmål

2009 ble året da angrep mot både sosiale nettverkssider og brukerne deres ble favorittmål for nettkriminelle. I annet halvår i 2009 ble antall angrep både flere og mer sofistikert.

De sosiale nettverkene kombinerer to faktorer som gjør dem ekstra utsatt for kriminell aktivitet: De har et høyt antall brukere, og brukerne stoler i stor grad på hverandre.

Ni ganger så mye virusinfisert spam

De fleste ser på ubuden e-post eller spam som et irritasjonsmoment , men ikke noe mer. Men i september og oktober i 2009 var i gjennomsnitt over to prosent av all spampost infisert med ondsinnet programkode.

Det betyr at ni ganger så mange spam-meldinger inneholdt skadelig kode.

Falske sikkerhetsprogrammer

Symantec har identifisert 250 villedende programmer som utgir seg for å være legitime sikkerhetsprogrammer . I mange tilfeller svært overbevisende, men som i virkeligheten tilbyr liten eller ingen beskyttelse.

I stedet infiserer den ofte pc-en med den ondsinnete koden den utgir seg for å beskytte mot. Fra 1. juli 2008 till 30. juni 2009 mottok Symantec rapporter om 43 millioner installasjonsforsøk av falske sikkerhetsprogrammer.

Ferdigprogrammert ondsinnet kode

I 2009 ble skadelig kode enklere enn noen gang å lage. Det skyldes hovedsaklig brukervennlige verktøy , som for eksempel Zeus, som lar selv den mest uerfarne hacker utvikle skadelig kode og botnett.

Flere ferdiglagde trusler er i virkeligheten en samling komponenter fra annen og mer etablert skadelig kode. For eksempel innholder Dozer komponenter fra MyDoom og Mytob.

Denne trenden har gjort skadelig kode mer unnværlig og flyktig; en ny trussel kan nå dukke opp og forsvinne i løpet av 24 timer.

Stadig flere bot-nettverk

Bot-nettverk er i ferd med å bli fundamentet for all nettkriminalitet. De aller fleste av dagens skadelige koder inneholder både bot-kommandoer og kontrollkanaler.

I 2009 utvidet botnett-utviklerne sitt arbeidsfelt til også å ta for seg sosiale nettsteder som kommunikasjonskanaler.

Samarbeid over grensene for å bekjempe internettrusler

På årsdagen for Conficker-trusselen blir vi minnet på hvordan den økende organisasjonen og kompleksiteten hos nettkriminelle leder til utvidet samarbeid mellom sikkerhetsselskap, politi og nettleverandører. Eksempler på dette i 2009 var Conficker Working Group (CWG), FBI:s “Operation Phish Fry” og Digital Crimes Consortium, som møttes første gang i oktober.

Fotball-VM

Truslene følger nyhetsbildet mer enn noensinne

Svineinfluensa, Air France Flight 447 og Michael Jackson: Alle disse hendelsene ble utnyttet av spammere og virusprogrammerere for å lure intetanende internettbrukere til å laste ned skadelig kode, kjøpe produkter og falle for lureri. Symantec varsler at vi kan vente oss mer av det samme neste år, ikke minst i forbindelse med Vinter-OL og Fotball-VM 2010.

Drive-by-nedlastinger viser vei

Nettkriminelle infiserer internettsurferne i all hemmelighet ved å angripe legitime nettsteder som øker i popularitet.

I 2008 observerte Symantec totalt 18 millioner såkalte drive-by-nedlastingsforsøk, mens antallet bare i perioden august til oktober i 2009 var 17,4 millioner.

Polymorphing-trusler på vei

Polymorphing betyr evnen en internettrussel har til å mutere eller endre seg selv. De automatiske forandringene i koden endrer ikke den skadelige funksjonen. Derimot gjør mutasjonene det praktisk talt umulig for tradisjonelle antivirusprogrammer å oppdage truslene.

Datainnbrudd fortsetter

Den 13. oktober 2009 var 403 datainnbrudd innrapportert, og over 220 millioner dokumenter eksponert, i følge Identity Theft Resource Center. Velmenende insidere som ansatte og kolleger står for størstedelen av datatapene 88 prosent, i følge Ponemon Institute.

Det finnes imidlertid et stadig større trusselbilde med skadelige datatap. 59 prosent av tidligere ansatte tilsto at de hadde stjålet data fra sine arbeidsgivere når de sluttet i jobben, i følge en annen undersøkelse fra samme institutt.

Utsikter for 2010

Antivirus er ikke nok

Polymorphing-trusler og eksplosjonen av unik skadelig kode i 2009 betyr at markedet vil se at tradisjonelle antivirusprogrammer ikke lenger er tilstrekkelig som vern.

Vi har kommet til et punkt der det utvikles mer skadelig kode enn vanlige programmer. Nye måter å bekjempe skadelig kode på, som omdømmebasert sikkerhet, vil ha en nøkkelrolle i 2010.

Social engineering blir viktigste angrepsvinkel

Det blir stadig vanligere at nettkriminelle angriper sluttbrukeren direkte og forsøker å få dem til å laste ned ondsinnet kode eller oppgi sensitiv informasjon.

Det blir stadig mer populært med social engineering, blant annet fordi det stort sett ikke betyr noe hvilket operativsystem eller hvilken nettleser brukeren har på sin pc. Det er brukeren og ikke pc-en som er målet.

Social engineering er allerede en av de vanligste angrepsmetodene i dag og kommer til øke i 2010.

Salg av falske sikkerhetsprogrammer øker

I 2010 kan vi vente en økning av falske sikkerhetsprogrammer på helt nye nivåer, gjerne ved at brukernes datamaskiner kapres og holdes som gissel inntil løsepenger er betalt.

Et mindre drastisk utviklingstrekk er programvare som ikke er direkte skadelig, men bare mistenkelig. For eksempel har Symantec allerede observert at enkelte programvareselgere selger omdøpte varianter av tredjeparts virusprogrammer. I disse tilfellene får brukerne i praksis den programvaren de betaler for, men som egentlig kan lastes ned gratis annetsteds.

Pass deg på Twitter

Korte nettadresser er nettfiskerens beste venn. Da de fleste brukere ikke har noen anelse om hvor en forkortet nettadresse går hen, kan nettfiskere skjule lenker som den gjennomsnittlige surferen i vanlige tilfeller skulle betakke seg hjertelig for å klikke på. Symantec ser allerede en trend der denne teknikken brukes for å spre skadelige applikasjoner. Mye mer av dette forventes framover.

Windows 7 i siktet

Microsoft har allerede sluppet sine første sikkerhetsoppdateringer for sitt nye operativsystem. Så lenge det er mennesker som skriver programkoden, vil det finnes feil, uansett hvor godt koden testes.

Og jo mer kompleks koden er, desto større er risikoen for at feilene ikke blir oppdaget. Microsofts nye operativsystem er intet unntak, og når Windows 7 nå er sluppet vil nettkriminelle uten tvil komme på måter å benytte seg av brukerne på.

Sosiale nettverk blir mål for bedragerier

Med den økende interessen for sosiale nettverk, kan vi vente oss så å se stadig flere bedragerier mot akkurat disse nettstedene. På samme måte kan vi vente oss at utviklerne av disse nettstedene kommer på stadig mer kreative måter å møte disse truslene på.

I og med at dette skjer, og disse nettstedene gjør sine API-er stadig mer tilgjengelige for tredjepartsleverandører, vil angrepene stadig oftere bli rettet mot tredjepartsleverandørene. Etter hvert som de sosiale nettstedene blir stadig sikrere, rettes angrepene mot plug-ins i stedet.

Ondsinnet kode mot Mac og mobiltelefoner vil øke

Antall angrep mot særskilte operativsystem eller plattformer er direkte relatert til plattformens markedsandel. Årsaken er at de som lager ondsinnet kode vil ha mest mulig igjen for pengene.

I løpet av 2009 økte angrepene mot Macintosh og smart-telefonene. Et eksempel er "Sexy Space" botnet, som rettet seg mot Symbian-systemet, som flere Nokia-telefoner (bildet) benytter.

OSX.Iservice Trojan hadde Mac-brukerne som mål.

Ettersom Macintosh og smart-telefoner stadig blir mer populære, kan vi vente oss flere angrep i framtiden.

Fast Flux øker

Fast flux er en teknikk som brukes av enkelte botnett, som Storm botnet, for å skjule nettfiske (phishing) og ondsinnet kode bak et stadig endret nettverk av nettsteder.

Etter hvert som bransjens motangrep reduserer effektiviteten hos tradisjonelle botnett, kan vi vente å se flere som bruker denne angrepsteknikken.

Spesialisert ondsinnet kode

Svært spesialisert ondsinnet kode ble i 2009 rettet mot visse minibanker, noe som tyder på en del innsidekunnskap om hvordan de virker og kan utnyttes.

Denne trenden vil med største sannsynlighet til å fortsette i 2010, sammen med muligheten for at ondsinnet kode kan angripe elektroniske stemmegivningssystemer, både for politiske avstemninger og telefonavstemninger, for eksempel i forbindelse med TV-show.

CAPTCHA-teknikken forbedres

Etter hvert som det blir vanskeligere for spammerne å knekke CAPTCHA-kodene ved hjelp av automatiserte metoder, vil spammere i framvoksende økonomier benytte seg av ekte mennesker til å generere nye spammekonti på legitime nettsteder, spesielt de som støtter brukergenerert innhold.

Spam i direktemeldinger

I og med at nettkriminelle finner nye måter å omgå CAPTCHA-teknikkene på, vil direktemeldingsangrep øke i popularitet. Disse truslene vil bestå i spam-meldinger med lenker til ondsinnet kode.

Ved utløpet av 2010 regner Symantec med at 1 direktemelding per 300 vil inneholde en lenke, og at hver tolvte lenke vil lede til et nettsted som inneholder skadelig kode. Ved midten av 2009 var tilsvarende tall 1 lenke av 78.

Ikke-engelsk spam øker

Med økende bredbåndsdekning over hele kloden, og spesielt i utviklingsland, vil spam fra ikke-engelsktalende land øke.

I noen deler av Europa anslår Symantec at andelen lokal spam vil passere 50 prosent.