Til den som måtte være i tvil: Internett er en fullverdig militær arena.

Omfanget av det digitale våpenkappløpet mellom nasjonene kommer nå stadig klarere fram i dagen, idet verdens it-sikkerhetsmiljøer har fått en ny snakkis:

«Flame», viruset som siden oppdagelsen mandag har skapt et oppstyr verden ikke har sett siden Stuxnet ble kjent sommeren 2010.

Les også: – Stuxnet er et militært våpen

FN: Største trussel noensinne

Det var på oppdrag fra FN-organet ITU (Den internasjonale telekomunionen) at det russiske sikkerhetsfirmaet Kaspersky først ble satt på sporet av det nye superviruset.

En formell advarsel sendes nå ut fra FN til sine medlemsstater, i frykt for at "Flame" kan bli brukt til å bryte ned hele lands digitale infrastruktur i tillegg til det tilsynelatende hovedformålet, som hittil virker å være spionasje.

FNs datasikkerhetssjef og ITU-koordinator Marco Obisi etterlater liten tvil:

– Dette er den mest alvorlige advarselen vi noensinne har sendt ut, uttaler han.

Størrelsen er unik

Siden Kaspersky slapp nyheten mandag, har det som kryper og går av eksperter kastet seg over det nyeste eksemplet på militariseringen av internett.

– Jeg har sett en del målrettet malware opp gjennom tidene. Og det første som slår deg her, er størrelsen. Oftest ligger slik skadevare på 50 til 250 kB, med bakdørtrojanere som enkelt lar seg administrere fra et panel. Men dette her... De enkelte komponentene varierer fra én til 6–7 MB i størrelse. Funksjonaliteten er heller ikke åpenbar, men gjemt bort og kryptert. Ofte er dette lett å se, men ikke her, sier virusanalytiker i Norman, Snorre Fagerland.

Selv har han tilgang på en håndfull Flame-relaterte filer på til sammen rundt 20 MB.

– Men jeg blir ikke overrasket om man her finner en drøss med nye filer, og det viser seg å være langt større enn 20 MB, sier han.

Hvem gjorde det?

Spørsmålet verden stiller seg er: Hvem står bak? Er det Israel og USA, slik mange antar med Stuxnet og Duqu?

De hardest rammede landene (deriblant Iran, Egypt, Syria, Libanon og de palestinske områdene) antyder nettopp dét.

Samtidig er cyberkrigshistorien (se TUs hjemmelagde «best of»-liste under) i ferd med å bli lang, og listen over stater med cyberkapasitet (litt lenger ned) likeså.

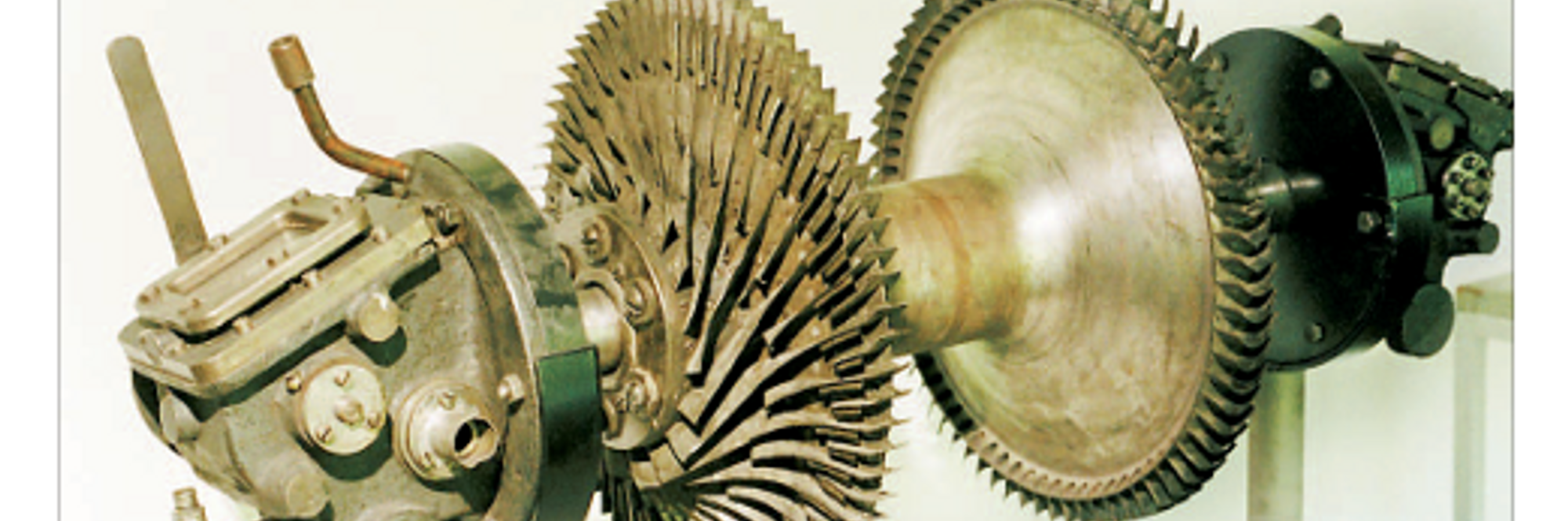

(Klikk på bildet for større versjon)

– Det er vanskeligere denne gangen. Særlig driverne i Duqu og Stuxnet var veldig like. Her ser vi ingen slike likheter. Om samme stat står bak, er det parallelle prosjekter, sier Fagerland.

Det som er sikkert, er at it-verdenen har fått et nytt stykke skadevare å snakke om.

Det framstår stadig mer klart at det Kaspersky kaller Flame, som CrySys Lab kaller sKyWIper og som iranske CERTCC kaller Flamer, er én og samme konstruksjon, og ansvarlig for irreversibel sletting av enorme mengder uerstattelige data i Iran nylig, noe som ifølge denne Time-artikkelen særlig rammet landets oljebransje.

– Det tok oss et halvt år å analysere Stuxnet. Dette er 20 ganger mer komplisert. Det vil ta oss ti år å forstå alt fullt ut, erklærer sikkerhetssjef Aleksander Gostev fra Kaspersky.

(Klikk på bildet for større versjon)

Tar opp lyd og bilde

Flame-viruset er med andre ord langt fra ferdig kartlagt.

Det man vet fra Kasperskys foreløpige rapport (informative linker på engelsk her og kanskje spesielt her), er at spionprogrammet behersker en rekke informasjonsinnhentingsteknikker parallelt:

Å tappe nettverkstrafikk, registrere tastetrykk (keylog), aktivere mikrofonen/ta opp lyd samt knipse skjermbilder på løpende bånd, aktivert dersom Flame registrerer at "interessante" progammer er åpne – som email og chat.

Det siste gjør at heller ikke tungt krypterte instant messaging-tjenester unnslipper Flames øyne og ører.

Alder: Ukjent

Snorre Fagerlands førsteinntrykk av Flame-viruset er «et overvåkningsverktøy med så rikt innhold at jeg nesten ikke tror på det», men synes det er vrient å forklare særegenhetene.

– Forenklet kan man ofte se etter dårlige tegn, «spor» i teksten. Sånt ser du ikke her. Det virker nesten tilforlatelig. I headeren ligger det vanligvis en timestamp som forteller når filen er lagd, og de fleste bruker ikke energi på å jukse med den – heller ikke Stuxnet. I Flame er denne åpenbart endret på, og satt tilbake til en tid den åpenbart ikke kunne vært lagd.

– Hvor gammel tror du den er?

– Den er bevisst laget på en måte for å være motstandsdyktige mot virusskannere og analysetjenester. Det handler mest om DLL-er, biblio teker, som ikke lar seg kjøre av analyseprogrammer. Man trenger et program for å kjøre, og ingen har ennå dette programmet. Jeg tror den har vært til stede i forskjellige former i hvert fall siden 2010, sier Fagerland.

Ifølge Kaspersky kan viruset bygge på varianter som strekker seg helt tilbake til 2007.

Kom som bestilt

«Neste cybervåpen med Stuxnets ødeleggelseskraft ligger klart – og det etter dét igjen. Jeg bare minner om at forskjellen er liten mellom et Scada-system og et våpenstyringssystem», uttalte oberstløytnant Roger Johnsen, sjef for «cyberkrigsskolen» Forsvarets ingeniørhøgskole, til TU for ett år siden.

Les saken: Slik kriger Norge på nett

Og ganske riktig har altså to antatte «Stuxnet-slektninger» dukket opp – Duqu og Flame, begge uhyre sofistikerte cyberspioner.

Forsvaret er så langt tilbakeholdne med å spekulere over hva dette antyder om cyberoperasjoner vi ennå ikke har oppdaget:

– Vi er kjent med saken og håndterer den i henhold til våre interne prosedyrer, sier oberstløytnant Bjarte Malmedal ved senter for beskyttelse av kritisk infrastruktur i Forsvaret.

Han vil ikke kommentere detaljer.

– Vi ser stadig at cyberrommet på ulike måter spiller en rolle innenfor rammen av moderne konflikter. Med forbehold om at det som har kommet frem i media stemmer, ser det ut til at vi snakker om et avansert og profesjonelt cybervåpen, bekrefter han.

Bilen: Hackernes nye domene?

NSM sidestiller med Stuxnet

Også Nasjonal sikkerhetsmyndighet (NSM) jobber nå på høygir overfor sine samarbeidspartnere for å skaffe så mye informasjon som mulig og vurdere skadepotensialet, opplyser informasjonssjef Kjetil Berg Veire.

– Det ser ut til at den først og fremst har truffet Midtøsten, selv om enkelte andre land er berørt. Ut fra det vi kjenner fra åpne kilder, kan vi bekrefte at vi her snakker om en veldig avansert skadevare, på lik linje med Stuxnet, sier han.

Fagerland i Norman rangerer fortsatt Stuxnet «øverst».

– Stuxnet er fremdeles storebroren. Den er mer kompakt, men også mye mer konkret i sine sabotasjeaksjoner, og sjonglerte mellom flere teknikker. Jeg tror ikke Flame blir like stor, med mindre det ligger overraskelser i koden vi ikke har skjønt ennå. Men jeg tror den blir like stor som Duqu, sier han.

Les også:

It-gransking av oljeselskapene: Varsler ikke om datafeil