Integrerte operasjoner

- Fagfolk fra ulike disipliner kobles sammen for å optimalisere verdiskapingen innen reservoar, boring og brønn, drift og vedlikehold.

- Samarbeidsprosessen er støttet av moderne kommunikasjonsteknologi.

- Det er ønskelig å oppnå et tettere samarbeid mellom ekspertgrupper, leverandører og oljeselskaper fra ulike steder, både på land og hav – også globalt.

- Spesialister fra ulike organisasjoner kobles sammen i virtuelle team, og arbeider med avanserte modeller og sanntidsinformasjon fra feltene.

- Verdien av korrekt informasjon illustreres i pressemeldingen fra daværende Statoil ved åpningen av operasjonssenteret på Stjørdal:

- «I én av brønnene på Heidrun kunne selskapet ha mistet flere millioner fat olje dersom brønnen hadde endt opp med en feilmargin på fem meter...»

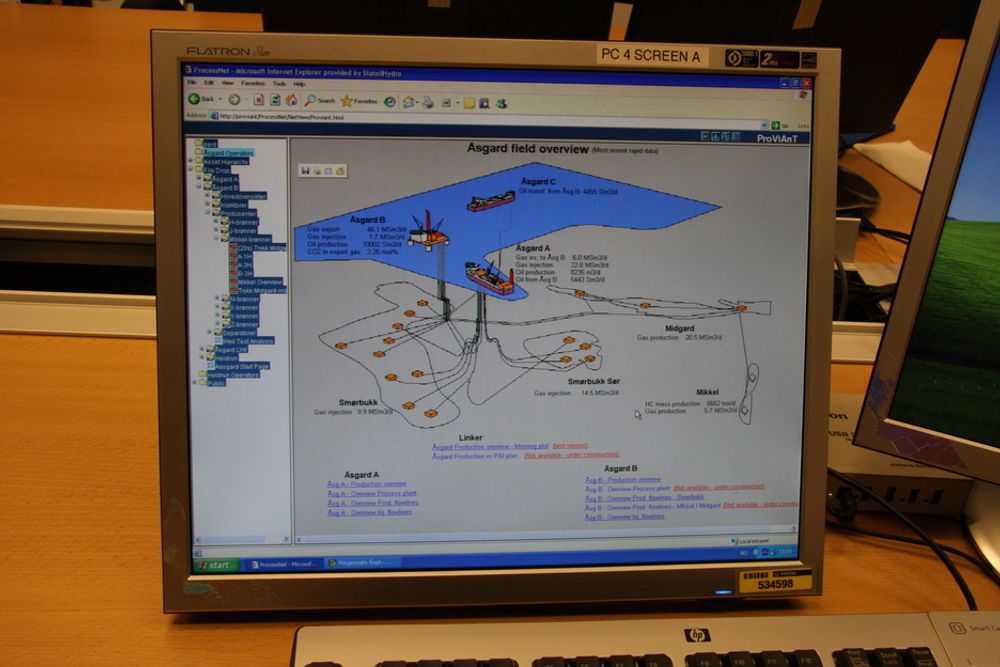

STJØRDAL/OSLO: Drifts- og vedlikeholdsleder Per Dybwad møter plattformsjefen på Åsgard A iført olabukser og rød college-genser.

Etter 25 år i Nordsjøen har han gått på land og holder kontakten med de oransje kjeledressene på videokonferanse mellom plattformen og StatoilHydros anlegg på Stjørdal.

– I dette operasjonsrommet har vi tilgang til all informasjon om aktiviteten på feltet. Gjennom datanettet kan vi blant annet lese av hvor mye som produseres og følge med på tilstanden i de ulike brønnene for å planlegge vedlikehold og sikkerhetstiltak, forklarer Dybwad.

Ekspertise

De siste tre årene har integrerte operasjoner for alvor fått fotfeste på norsk sokkel. Begrepet innebærer en samordning av ressurser på land og til havs ved hjelp av informasjonsteknologi.

I stedet for å ha mye ekspertise på hver plattform eller fly spesialkompetansen ut for å gjøre vurderinger, kan de rette hodene få tilgang til informasjonen på dataskjerm.

– Dermed kan fagfolkene her i operasjonsrommet vurdere optimal produksjon og planlegge vedlikehold, i samarbeid med annen ekspertise i selskapet og mannskapet på plattformen, sier Dybwad.

Ta kontroll

– Nå har du tilgang til prosessnettet, som håndterer leting og produksjon, her på land. Hvor trygg er du på at ikke uvedkommende tar seg inn på disse linjene?

– Herfra har vi ikke adgang til styringssystemene, og det er ikke mulig av vanvare å komme inn på andre områder enn dem vi er klarert for. Ulike typer informasjon er beskyttet på ulike nivåer, og her i operasjonsrommet kan vi kun lese av data fra prosessnettet – ikke styre fysiske operasjoner, svarer Per Dybwad.

Åpnes mot internett

Denne tryggheten skal ikke tas for gitt.

Noen uker tidligere holder Randi Røisli forsamlingen i ånde på Nasjonal Sikkerhetsmyndighets årlige sikkerhetskonferanse i Oslo.

IT-sikkerhetslederen hos Shell legger ikke fingrene imellom når hun beskriver trusselen mot sikkerheten rundt olje- og gassvirksomhetens IT-systemer.

– Integrerte operasjoner betyr at prosessnettet knyttes tettere mot kontornettet og kan dermed eksponeres mer mot internett. Og stadig flere støttesystemer bygges på Microsofts teknologi og er i prinsippet like utsatt for angrep som enhver PC. I tillegg kan ikke vanlige antivirusløsninger benyttes fordi det vil forsinke overføringen av sanntidsdata, advarer Røisli.

Hun leder arbeidet i Oljenæringens Landsforening (OLF) med IT-sikkerheten knyttet til integrerte operasjoner.

Les også: Styrer indisk oljeproduksjon fra Brevik

Misforstått trygghet

Hun peker på misoppfatninger om hvor trygge systemene er:

– Prosessnettene oppfattes som totalt isolerte nettverk som inntrengere vil ha store problemer med å komme seg inn i og kontrollere. Men integrasjonen krever åpninger mot kontornettet. Og vi er i en overgangsfase fra proprietære og skreddersydde løsninger til mer standardkomponenter som bygger på utbredte teknologier som mange mennesker kjenner svakhetene til. Derfor er dataangrep en reell trussel, sier hun.

Presentasjonsfilen hun bruker under foredraget inneholder ytterligere konkrete utfordringer for datasikkerheten ved integrerte operasjoner.

- Inkompatibilitet mellom nytt og eldre utstyr

- Ufullstendige sikkerhetskrav i forhold til behovene

- Mangel på oppmerksomhet rundt IT-sikkerhet hos medarbeiderne

- Kulturgap mellom sikkerhetsmentaliteten knyttet til IT og den tradisjonelle oljevirksomheten

- Leverandørene lager ikke løsninger som har det sterkeste sikkerhetsnivået som standardinnstilling

- Leverandørene forstår ikke konsekvensene av å bruke standardløsninger

Kost mot nytte

Kjernen til denne uroen ligger i PI-løsningen (Plant information) fra amerikanske Osisoft. Dette er en Microsoft-løsning som formidler sanntidsinformasjon fra prosessene på plattform og havbunn til ekspertenes PC-er på land – PC-er som igjen er åpne mot internett.

Den norske leverandøren er Amitec, og her innrømmer teknologisjef Børre Heggernes at sikkerheten ikke er ett hundre prosent.

– Det er en avveining mellom kost og nytte. Vi kan skru helt igjen, men da får man ikke tilgang til sanntidsinformasjon. Og det er jo grunnlaget for integrerte operasjoner. I tillegg er det opp til oljeselskapene hvor mye de er villige til å investere i sikkerheten, sier Heggernes til Teknisk Ukeblad.

OLFs skepsis går på knytningen mellom prosessnettet og internett via kontornettet, men Randi Røisli beroliges av at forbindelsen kun åpnes ved behov. Det er ikke tilfelle.

– Det ligger en online forbindelse mellom prosessnettet og kontornettet og dermed også til internett hele tiden. Men trafikken reguleres gjennom en rekke brannvegger, og det er snakk om kun énveis kommunikasjon. Så jeg vil si det er veldig trygt. Det skal veldig mye til å utnytte denne forbindelsen, sier Heggernes.

Gærne folk

IBM leverer løsninger til StatoilHydro som støtter selskapets prosesser innen integrerte operasjoner. IT-leverandøren benytter Linux-plattform, som er mindre utsatt for sikkerhetstrusler enn Microsoft.

– Har du en nettleser, så har du adgang til systemet. Men i prinsippet er det klin umulig å ta kontroll over noen funksjoner. Vi lager ikke systemene for å gi tilgang til styring fra land. Her er det snakk om kun å lese av informasjon, sier Jon Stærkebye, IBMs olje- og gassdirektør for Europa, Midtøsten og Russland.

Han kan likevel ikke se for seg en fremtid uten fare for angrep.

– I fremtiden kan det bli mer aktuelt med ytterligere fjernovervåking av anlegg og operasjoner. Da vet man jo ikke hva galt folk kan finne på. Og folk finner jo på «gærne» ting, sier Stærkebye.

Han legger til at IBM har implementert alle sikkerhetsmessige krav som industrien setter til enhver tid.

Kultur som dør

På Stjørdal mener Dybwad at den sikkerhetskulturen som gjennomsyrer en plattform også gjør seg gjeldende i operasjonsrommet på land.

– De fleste her har fartstid fra off shore. Vi får eksperthjelp fra folk som ikke har vært ute, men da vil vi som bindeleddet mellom land og hav sørge for at sikkerhetsmentaliteten påvirker arbeidet, sier drifts- og vedlikeholdslederen.

Røisli frykter at den mentaliteten blir svekket.

– Sikkerhetskulturen som følger med en off shore-tilværelse er en klar barriere mot hendelser og reduserer faren for et vellykket angrep på prosessnettet. Men med flere landbaserte oppgaver over tid, vil færre ha fartstid fra plattform. Da risikerer vi at sikkerhetskulturen fra offshore forsvinner, sier sikkerhetslederen.

Les også: Forsker på integrerte operasjoner

Orm på plattformen

Amitec rapporterer om muligheter for å ta seg inn i deres PI.

– Osisoft bruker profesjonelle hackere til å teste sikkerheten. Da er det funnet sikkerhetshull, som er blitt tettet, sier teknologisjef Børre Heggernes.

Angrepene så langt har vært få.

– Høsten 2005 slet mange med Zotob. E-ormen. Den spredde seg raskt gjennom kontornettet, også på sokkelen. Jeg har ikke hørt at den kom seg gjennom en brannvegg og infiserte prosesskontrollutstyr, men flere vesentlige støttesystemer på sokkel-kontornettet var infisert og måtte tas ut av drift, patches og startes på nytt. Ingen nedetid, men altfor nære på, mener Røisli.

Katastrofestemning

Det siste angrepet kom i desember i fjor, rapporterer Shell.

– Et virus som benyttet seg av en Microsoft-port i brannmuren skapte omtrent katastrofestemning i enkelte miljøer før hullet ble tettet, sier instrumentingeniør Hans Jørgen Wimpelmann, ansvarlig for IT-sikkerheten i prosessutstyr hos Norske Shell.

– Hvorfor velger så selskapene systemer som er et yndet angrepsmål?

– Årsaken er nok at Windows er enkel å benytte i kraft av sin utbredelse, sier Wimpelmann.

– Og mange mennesker har kompetanse på disse teknologiene. Det er jo derimot også en ulempe, sier han, med tanke på folk som har mindre hederlige hensikter med sine kunnskaper

Risikoen for å eksponere prosessnettet for angrep er redusert med brannvegger mot kontornettet. I tillegg er det etablert rutiner for å stoppe trusler og angrep.

– Dette håndteres av bedriftenes beredskapsteam og eskaleres til rette personer etter hvert som man har identifi sert årsak. Her har man god støtte fra både antivirusleverandører, utrykningsteamet NorCERT hos NSM og ikke minst et samarbeid mellom selskapene, sier Røisli.

– Hva er worst case-scenariet?

– Det må være en informasjonssikkerhetshendelse som fører til skade eller utslipp. Det nest verste er nedetid for produksjonen.

Les også: Overvåker Barentshavet fra elvebredden.

Nedetid

Og nedetid er nøkkelordet for den store satsingen på integrerte operasjoner. En uventet stopp eller en forsinket oppstart etter vedlikeholdsstopp koster store penger i løpet av kort tid.

– Derfor er det vesentlig å kunne ha gode historiske data og kunne sammenligne med sanntidsdata på utstyr for å beregne riktig tidspunkt og varighet for en vedlikeholdsstopp. Og ikke minst er det attraktivt å finne metoder og verktøy for å beregne eksakt hvor oljen skal pumpes ut av reservoaret for å få hentet ut mest mulig, sier Jon Lippe.

Lippe er daglig leder ved Senter for integrerte operasjoner i petroleumsvirksomhet. Dette er etablert som et SFI, Senter for forskningsdrevet innovasjon. Det drives av NTNU, Sintef og Institutt for energiteknikk.

Finansieringen er et spleiselag mellom de tre: Forskningsrådet, oljeselskapene og data- og teknologileverandører, blant andre IBM og Kongsberg Maritime.

Mer alvorlig

Lippe legger ikke all skyld på overgangen til standardkomponenter.

– Sikkerheten ved Windows er en utfordring og kan bli mye alvorligere i Norge etter hvert. Men i tillegg til faren for angrep, avhenger sikkerheten like mye av kvaliteten på dataene som sendes inn til ekspertene på land, sier Lippe.

Det kan være svikt i sensorer og i overføringsledd samt problemer med akustiske impulser ved undervannsmålinger. Kablingen kan være for dårlig, eller radiotransmisjonen er for ustabil til å formidle korrekt informasjon.

– Det kommer til å bli satt inn mye energi fra oljeselskapene, boreoperatørene og leverandørselskapene for å kvalitetssikre dataene fremover, sier Lippe.