Supervåpenet Stuxnet

- Siden den først ble oppdaget i Hviterussland og Tyskland i juni, har dataormen Stuxnet vært det store samtaleemnet i it-sikkerhetsmiljøer verden over. Den omtales gjerne som et «cybersupervåpen» og løftes av eksperter fram som inngangen til en ny æra innen cyberkrigføring.

- Angrepets opprinnelse, som sedvanen er når det gjelder cyberangrep (se grafikk til venstre), vil trolig aldri bli offisielt bekreftet. Det antas likevel av de fleste å stamme fra Israels beryktede Unit 8200 (se grafikk lenger ned i saken).

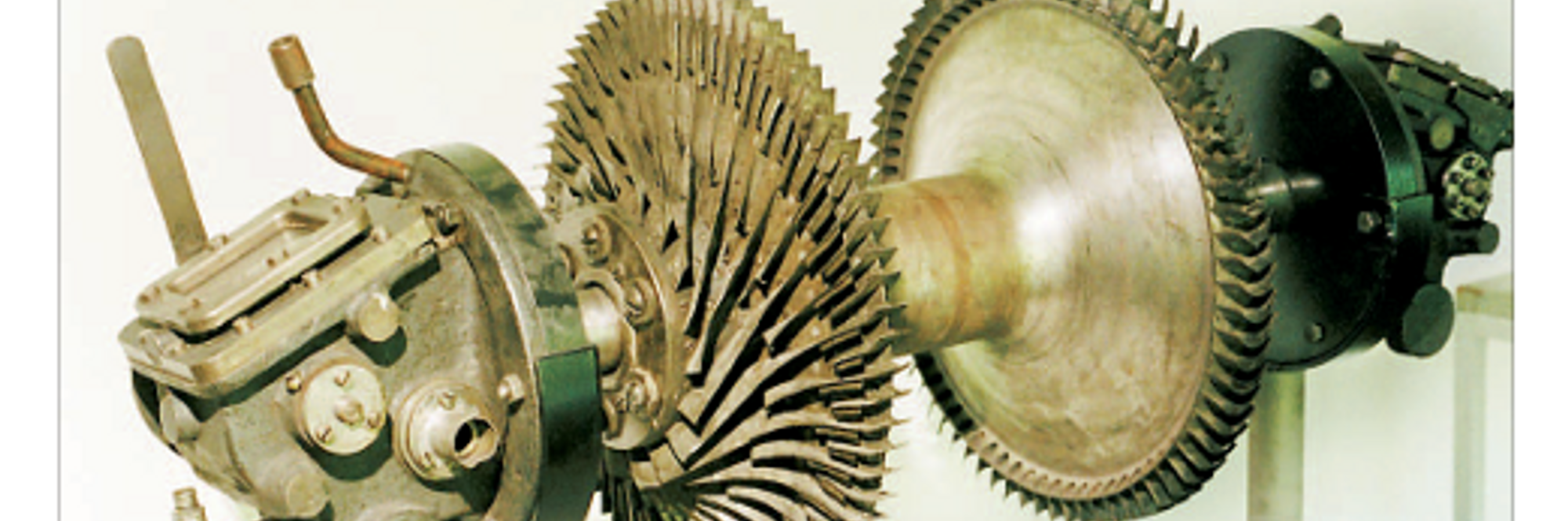

- Det er antatt at det primære målet har vært Irans atomprogram, men ringvirkningene sprer seg i så fall langt ut over det skaperne hadde sett for seg. Stuxnet sikter seg inn mot to varianter av ett av verdens mest populære industrielle prosess- og kontrollsystemer: Siemens Simatic WinCC Supervisory Control and Data Acquisition (Scada). Selv om millioner av pc-er verden over er infisert, er ormen relativt harmløs for privatmaskiner.

- De aktuelle Siemens-systemene utgjør derimot det visuelle menneske-maskin-grensesnittet i mange industrisystemer, kjører på windowsplattformen og er utbredt i alt fra pizzaovner til oljeplattformer, krafttilførsel og atomkraftverk. Stuxnet er for mange eksperter derfor det første dataangrepet med potensial til å gjøre omfattende global skade på liv og helse.

- Stuxnet savner også historisk sidestykke i teknisk kompleksitet og koordinering: Den sjonglerer mellom flere kategorier av svært sofistikert softwarehacking og storstilt, forutgående industrispionasje mot blant andre Siemens og driverprodusentene JMicron og Realtek. I tillegg må målrettet etterretningsvirksomhet på bakken ha vært nødvendig.

- Som så ofte før, var det sikkerhetshull i Windows Stuxnet-angriperne utnyttet for å bryte gjennom, med usb-minnepinner som første «smittekilde».

- Faguttrykket «zero-day attack» viser til at angriperen finner et sikkerhetshull som frem til angrepsdagen er ukjent for både selskapet (her: Microsoft) og alle andre. Stuxnet tok usedvanlig lang tid å oppdage (ett år) , og patchen kom først i august.

- Grunnen var enkel, men skremmende: Å oppdage én såkalt «zero-day»-sårbarhet regnes som hard hacker-valuta. Stuxnet hadde funnet og brukt smått uhørte fire slike sårbarheter i ett og samme angrep.

Med rett til å drepe internett

- Sterke krefter innen innenrikspolitikk/etterretning og forsvar i USA ønsker å gi den amerikanske presidenten mulighet til å «ta kontroll over elektronisk kommunikasjonsinfrastruktur ved en nasjonal krise», som eks-CIA-direktør Michael Hayden uttalte overfor Reuters så sent som forrige uke.

- Kongressen forholder seg også i disse dager til et lovforslag under navnet «Protecting Cyberspace as a National Asset Act of 2010» – populært kalt «Kill Switch Bill». Det er så langt uklart om forslaget vil bli modifisert, og til hvilken grad.

- Icann-instituttet i California kontrollerer fortsatt i stor grad verdens ip-adresser og internettdomener. Sammen med lokasjonen av internetts «hovedservere», sementerer det verdens avhengighet av USA for sentral nettinfrastruktur.

- En kortere måte å formulere det omstridte lovforslaget på, er at man diskuterer å gi Barack Obama en lovfestet rett til å slå av internett ved dekret dersom det er i USAs interesse.

Dataormen Stuxnets herjinger ved atomanlegget i iranske Bushehr var allerede blitt allment kjent i forrige uke.

Les også: – Stuxnet er et militært våpen

Og etter at det ble innrømmet at den etter hvert berømte ormen (se fakta til høyre) er en reell trussel for kritisk infrastruktur også i land som Kina og India, er overskriftene i verdenspressen blitt stadig tøffere:

«Stuxnet bringer cyberkrig ut av den virtuelle verden» (nyhetsbyrået AFP)

«En kode for kaos» (New York Times)

«Stuxnet-ormen varsler ny æra for global cyberkrig» (The Guardian)

«En ikke-erklært krig i cyberspace» (Financial Times)

Vendepunktet

Og slik har krigstypene fortsatt, anført av ledende eksperter i det internasjonale it-sikkerhetsmiljøet:

– Jeg mener dette er vendepunktet, dette er tidspunktet da vi kom til en helt ny verden. Tidligere hadde vi cyberkriminelle, nå er tiden for cyberterrorisme, cybervåpen og cyberkriger. - Eugene Kaspersky, grunnlegger av Kaspersky Labs.

– Flere av verdens nasjoner er nå aktivt engasjert i cyberkrigslignende forberedelser og rene angrep. I dag er ikke våpentruslene kjernefysiske, men virtuelle, og alle må tilpasse seg den nye trusselen. -Dave DeWalt, McAfee-president.

– Cyberkrigen er her. Nasjoner vil framover ha cyberkrigføring som en del av sitt militære arsenal. Fem land har det allerede, og to av dem er Russland og Kina. -James Lewis, Senter for strategiske og internasjonale studier i Washington, som kledelig utelater sitt USA fra det som mest trolig er en sekstett, se grafikk lenger ned i saken.

– En ny dimensjon

Hva så med oss her på berget, med våre kraftsystemer, gassrørledninger og oljeinstallasjoner? Er de rundt 200 norske bedriftene som kjører de utsatte Siemens-systemene i fare?

Les også: Hackere rammer industrien

Dataangrep kan stoppe Olje-Norge

Avdelingsdirektør i Nasjonal Sikkerhetsmyndighet (NSM), Christophe Birkeland, mener også at Stuxnet representerer «en ny dimensjon».

Han ventet samtidig til sent i august med å sende ut sikkerhetsvarsel om Stuxnet til norske bedrifter.

– Vi hadde allerede varslet berørte enkeltbedrifter tidligere, men forsto at dette hadde større betydning. Dette er en dataorm skreddersydd for å påvirke fysiske industrisystemer, der de fleste andre handler om tjenestenekt eller stjeling av informasjon. NSM har advart mot dette før. Men nå er det reelt, og konsekvensen er at det har tatt steget ut i den virkelige verdenen, sier Birkeland.

Norge er sårbart

Det er normalt at datanettverk i store bedrifter og organisasjoner ligger flere måneder bak Microsofts oppdateringssyklus.

Og i mange Scada-systemer (se Stuxnet-fakta) blir det ikke prioritert å rulle ut sikkerhetsoppdateringer på grunn av driftsmessige utfordringer, advarte NSM tidligere i år.

Les også: Mangelfulle it-rutiner på norsk sokkel

Farlig trojaner på frifot i ett år

– Systemer som helst ikke skal ha noen nedetid, er sårbare. Det er likevel ting å hente på såkalt segmentering: at nettverket ikke er tilknyttet arbeidsstasjoner, og i så fall kun under streng monitorering, sier Birkeland.

Birkeland mener det er for drøyt å hevde at verden står på randen av global cyberkrig, men opplyser samtidig at statlige aktører og statsdrevede informasjonsoperasjoner er i klar frammarsj.

Vesten mobiliserer

Tidspunktet er trolig tilfeldig, men akkurat mens Stuxnet skaper overskrifter verden over, rasler både EU, Nato og USA med sine cybersabler.

USA gjennomførte i forrige uke den omfattende cyberkrigsøvelsen Cyber Storm III med tusenvis av aktører fra 12 land foruten USA selv (Sverige var med, men ikke Norge).

EU-kommisjonen lanserte forrige torsdag flere konkrete forslag med ett mål for øye: «Å bekjempe storskala cyberangrep som potensielt lammer moderne informasjonssamfunn».

Også Nato mobiliserer. Cybertrusselen vil bli spesielt vektlagt når alliansen legger fram et nytt «strategikonsept» under toppmøtet i Lisboa neste måned.

Og for den som lurer: Også Norge er underveis i oppbyggingen av en cyberstyrke. Som Teknisk Ukeblad kunne melde i januar, inngår også et offensivt element (Forsvarets enhet for militære informasjonsoperasjoner, CNO-enheten) i Norges nyklekkede strategi for cyberforsvar, utarbeidet av NSM, PST og Etterretningstjenesten.

Les også: Her er NSMs skrekkscenario

Norge har egen styrke for dataangrep

– Åpent våpenkappløp

Trend Micros sikkerhetsguru Rik Ferguson sier til Teknisk Ukeblad at nær alle vestlige land nå åpent flagger at cyberkrigføring er et satsingsfelt.

– I Vest-Europa og USA har man i det siste kommet med svært offentlige erklæringer om å bygge opp både offensiv og defensiv cyberkapasitet. Kinas offensive doktrine er etablert, mens også stater som Nord-Korea, Russland, Israel og Iran nå åpent annonserer sin slagkraft, sier Ferguson.

– Hvilken betydning har Stuxnet i alt dette?

– Stuxnets aller største egenart er valget av angrepsmål. Den viser at alt er mulig, sier Rik Ferguson.

Les også: – Stuxnet er et militært våpen

Les også: Mangelfulle it-rutiner på norsk sokkel

Les også: Farlig trojaner på frifot i ett år

Les også: Hackere rammer industrien